CryptoLocker 바이러스 제거 및 랜섬웨어 파일 복구

한 번 제거되면 더는 위협을 가하지 않는 컴퓨터 위협이 있습니다. 하지만 압도적인 다수와 다르게, 랜섬 트로이 목마가 제거된 후에도, 그 영향력을 보존하는 것들도 있습니다. CryptoLocker 랜섬웨어에 영향을 받은 파일은 피해자가 부과된 인수 조건에 동의하거나 약탈자에게 돈을 제공하지 않는 한 복구가 불가능합니다. 하지만 일부의 경우, 데이터 복원이 가능한 경우도 있습니다. 이 사안에 대해 새로운 세부사항을 배우시려면 계속 읽으세요.

CryptoLocker의 이야기는 음모론과 복잡한 사안을 동반합니다. 이 변형은 2013년도에 출현하였으며, 이때에는 아주 적은 감염 가능성을 지닌 것 중 하나였습니다. 하지만 이것의 포악한 활동은 당국의 주의를 끌었고 결국 일 년도 채 되지 않아 제거되었습니다. 의문의 바이러스를 배포하는 데 책임이 있었던 Gameover ZeuS 봇넷트는 멸종되었고 이 문제는 마침내 해결되었습니다. 하지만, 이 해결은 일시적인 것으로 드러났습니다. 전 세계의 컴퓨터 사용자는 아직도 CryptoLocker 공격으로 인해, 고통을 겪고 있습니다. 즉, 여러 원본으로 인해, 여러 카피캣이 출현했음을 의미합니다.

이 페스트의 동시 반복은 같은 것을 합니다: 이들은 이메일 첨부로 퍼지며, 피해자의 개인 파일을 암호화하고, 해독을 위한 비용을 요구합니다. 배포 방식은 어렵지 않습니다: 사용자는 유명한 기관 인척 가장하는 메시지를 받습니다. 예를 들어, 이 이메일은 기밀 전송 알림 또는 엑셀 급여 대상자 명단처럼 보이는 어떤 무해하고 흥미로운 것으로 가장한 첨부 파일을 포함하고 있습니다. 그리고 여러분이 파일을 여는 순간 해킹이 시작됩니다.

트로이 목마는 .jpg, .pdf, .doc, .xls, .psd 등 확장 프로그램과 특정 파일에서 물리적 디스크의 데이터와 매핑 된 네트워크 드라이브를 찾습니다. 이와 같은 객체는 RSA 표준과 부호화되었습니다. 암호화 된 키는 더빙된 “공개”가 생성되며 PC에 보관됩니다, 그리고 암호화 “비공개” 키는 해커의 명령 및 제어 서버로 전송됩니다. 또한, 랜섬웨어는 관련 복구 활동을 비효율적으로 만들기 위해, 파일의 모든 섀도 복사본을 삭제하는 것을 시도합니다. 최근에 새로운 변종인 랜섬 위협은. micro 확장프로그램과 첨부된 파일에서 발견되었습니다.

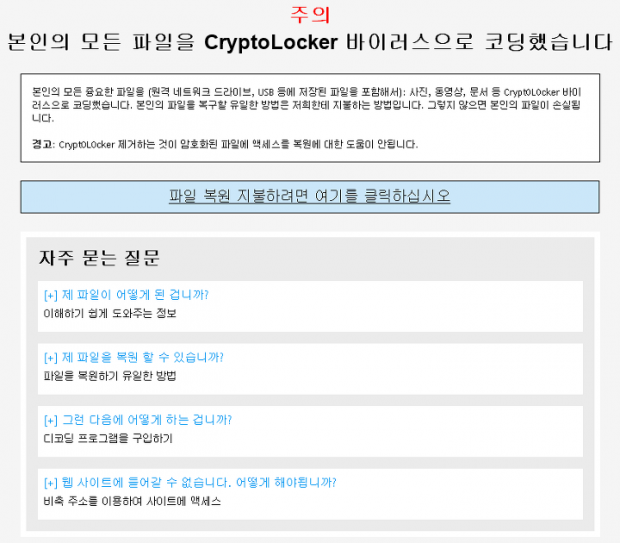

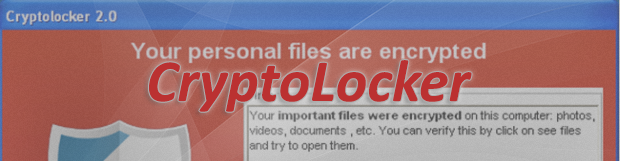

그리고, 이 악성 소프트웨어는 “귀하의 파일이 암호화되었습니다.”라고 말하는 인터페이스를 엽니다. 경고 화면은 다음과 같은 상태로 나타납니다: “이 컴퓨터를 위해 생성된 고유 공개키 RSA-4096을 사용하여 암호화가 생성되었습니다. 파일을 해독하기 위해, 비공개 키를 받으셔야 합니다.” 피해자는 0.5 BTC를 지불하고 암호를 해독할 수 있는 72시간의 시간제한을 가지고 있습니다. 시간제한을 넘기게 되면, CryptoLocker 작동 장치는 비공개 키를 파괴한다고 위협하며, 해당 정보를 회복할 수 없게 만듭니다. 어쨌든, 사기꾼의 욕구는 이들의 악성코드의 이전 에디션만큼 줄어들어서 약 700 USD인 2 비트코인을 갈취합니다. 하지만, 피해자 입장에서, 4배 이하인 현재 금액도 기쁜 마음으로 낼 수는 없습니다.

세부적인 랜섬 지시 파일은 감염의 추가 속성을 가지고 있습니다. 파일이 잠겨있는 한, 트로이 목마는 데스크톱과 모든 폴더에 다음과 같은 문서를 만들어냅니다: HOW_TO_RECOVER_FILES.html 및 HOW_TO_RECOVER_FILES.txt. 이들은 기본적으로 메인 GUI와 같은 정보를 반복적으로 표시하며, 비트코인을 지불하여 키를 받아서 데이터를 해독하라고 요청합니다, 그래서 피해자 입장에서는 결국 돈을 보내는 것이 최우선으로 보일 것입니다. 하지만, 지불을 고려하기 전에, 사이버 범죄자를 화나게 할 수 있는 기술을 시도하는 걸 실패하지 마세요.

CryptoLocker 랜섬웨어 자동 제거 및 데이터 복구

랜섬웨어의 근절은 믿을만한 보안 소프트웨어를 사용하여 효율적으로 실행할 수 있습니다. 자동 정리 기술을 사용하면, 감염의 모든 구성 요소가 시스템에서 완전히 제거됩니다.

- 권장 보안 유틸리티를 다운로드한 후, 컴퓨터 보안 검색 시작 옵션을 선택하여 PC에 악성 개체가 있는지 확인하십시오CryptoLocker제거기 다운로드

-

스캔을 통해 탐지된 항목 목록이 표시됩니다. 시스템에서 바이러스 및 관련 감염을 삭제하려면 위협 수정을 클릭합니다. 정리 과정의 해당 단계를 완료하면 전염될 일을 완전히 제거할 수 있습니다. 이제 더 큰 도전에 직면해 있습니다 – 데이터를

다시 복구합니다.

CryptoLocker로 암호화 된 파일 복원하는 방법

해결방법1: 파일 복구 소프트웨어 사용

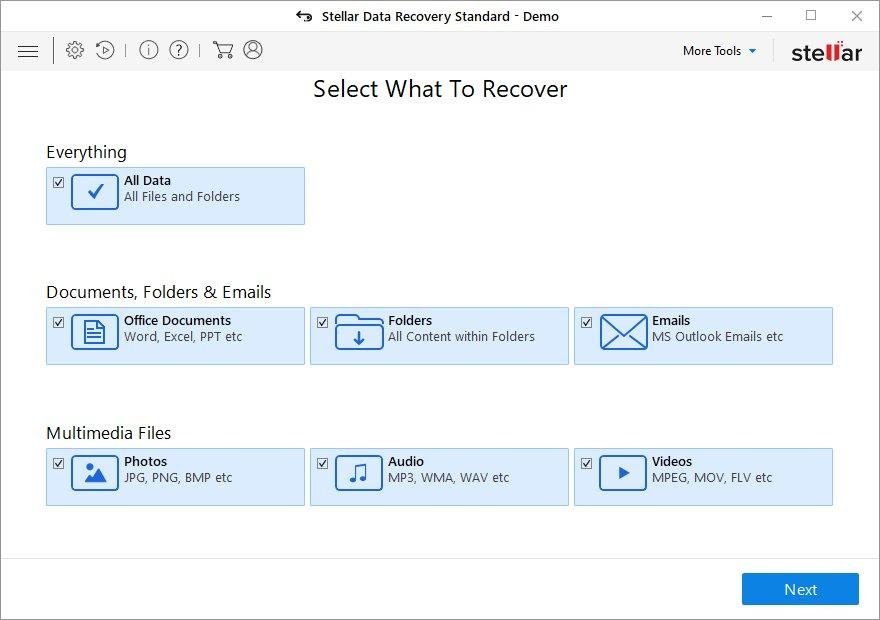

CryptoLocker는 귀하의 파일 사본을 만들고 이를 암호화 한다는 것을 아는 게 중요합니다. 그러므로, 원본 파일도 삭제해야 합니다. 제거된 데이터를 복원할 수 있는 애플리케이션이 있습니다. 이와 같은 목적으로 데이터 복원Pro와 같은 도구를 활용하실 수 있습니다. 랜섬웨어의 최신 버전은 여러 덮어 쓰기와 보안 삭제를 적용하는 경향이 있지만, 이러한 방법은 시도할 가치가 있습니다.

Stellar Data Recovery Professional 다운로드

해결방법 2: 백업 사용

무엇보다, 먼저 파일을 복구하는 것이 가장 좋은 방법입니다. 하지만, 컴퓨터에 저장된 정보를 백업한 경우에만 적용됩니다. 그렇게 하여, 사전 숙고로 이익을 얻으세요.

해결방법 3: 섀도우 볼륨 복사본 사용하기

알 수 없는 경우, 운영 체제는 시스템 복원이 컴퓨터에서 활성화 되어있는 한 모든 파일의 섀도 볼륨 복사본이라 합니다. 복원 지점은 지정된 간격으로 생성되기 때문에 그 순간에 나타나는 파일의 스냅샷도 생성됩니다. 해당 방법으로 파일의 최신 버전을

복구할 수 없습니다. 하지만 확실히 시도할 만한 가치가 있습니다. 워크플로우는 다음과 같은 두 가지 방법으로 수행할 수 있습니다: 수동 및 자동 솔루션 사용법이 있습니다. 우선 수동 프로세스를 살펴보겠습니다.

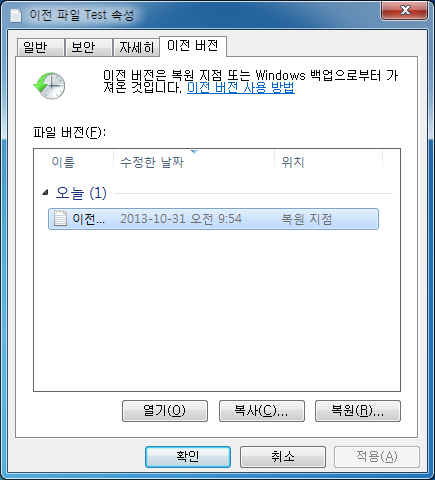

이전 버전 기능을 사용

윈도우 운영체제는 이전 버전의 파일을 복구하기 위한 옵션을 표준으로 제공합니다. 그것은 폴더에도 적용할 수 있습니다. 파일이나 폴더를 마우스 오른쪽 버튼으로 클릭하고, 속성을 선택한 다음 이전 버전이라는 탭을 클릭합니다. 버전 영역에 파일

및 폴더의 백업사본 목록과 함께 그 날짜와 시간이 표시됩니다. 지정할 수 있는 새 위치로 항목을 복원하려면 최신항목을 선택하고 복사 버튼을 클릭합니다. 복원 버튼을 클릭하면, 해당 항목이 원래 위치로 복원됩니다.ShadowExplorer 도구의 적용

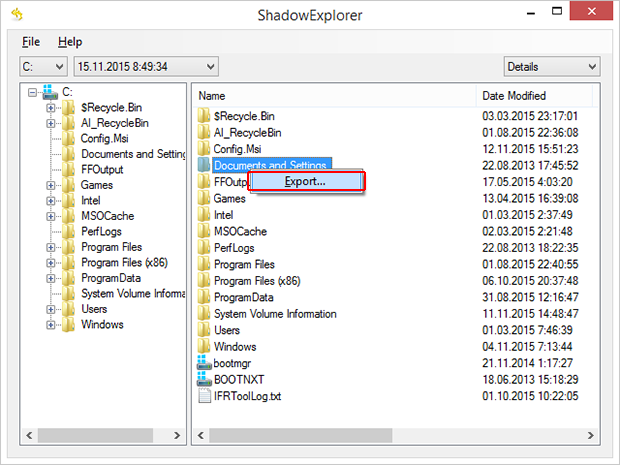

이 방법을 이용하면 수동적인 방법이 아니라 자동으로 파일 및 폴더의 이전 버전을 복원할 수 있습니다. 우선,

ShadowExplorer 프로그램을 다운로드하고 설치합니다. 그것을 실행한 다음, 드라이브 이름과 파일 버전이 만들어진 날짜를 선택합니다. 복구하려는 폴더나 파일을 마우스 오른쪽 버튼으로 클릭하고 내보내기 옵션을 선택합니다. 데이터가 복구되어야 하는 위치를 지정하면 됩니다.

CryptoLocker 랜섬웨어가 완전히 제거되었는지 확인합니다

다시 말씀드리건대, CryptoLocker 제거 자체가 귀하의 개인 파일의 해독으로 이어지지는 않습니다. 위에 강조된 데이터 복원 방식은 트릭이 될 수도 또는 안 될 수 있지만, 랜섬웨어 자체가 컴퓨터 내부에 속해있지 않습니다. 그런데 이는 종종 다른 악성코드와 함께 오기 때문에, Windows 레지스트리와 기타 위치 내에 남아 있는 바이러스 및 관련 위협의 유해한 잔해가 남아 있는지 확실히 확인하기 위해 자동 보안 소프트웨어로 시스템을 반복적으로 스캔하셔야 합니다.